Identifier les fournisseurs à risque grâce à nos évaluations des risques cyber liés aux tiers basées sur la revue de preuves

Dans le cadre de l’évaluation des risques liés aux fournisseurs, seule une approche rigoureuse et fondée sur la revue de preuves permet de dégager une vision fiable et approfondie. Grâce à nos évaluations, vous bénéficiez d’un aperçu complet et détaillé de la posture de vos fournisseurs en matière de cybersécurité. Notre méthodologie ne se limite pas à des vérifications en surface ; nous analysons l’ensemble des preuves fournies, vérifions les risques et vous livrons des informations exploitables. Vous savez ainsi précisément quels sont les fournisseurs qui répondent à vos exigences de sécurité.

CyberVadis accompagne vos fournisseurs à chaque étape

Nous sommes là pour s’assurer que vos fournisseurs participent à votre programme et nous les accompagnons à chaque étape, en leur apportant des conseils clairs et un soutien pratique pour mener à bien l'évaluation des risques cyber. Nous les aidons à comprendre quelles preuves fournir, quelles actions mettre en place et comment renforcer leur posture cyber. Grâce au soutien de nos experts, vos fournisseurs disposent des connaissances et des conseils nécessaires pour apporter des améliorations durables en toute confiance.

Une méthodologie alignée sur les normes et réglementations mondiales

RÉSULTATS DES ÉVALUATIONS

Nous vous accompagnons, vous et votre fournisseur

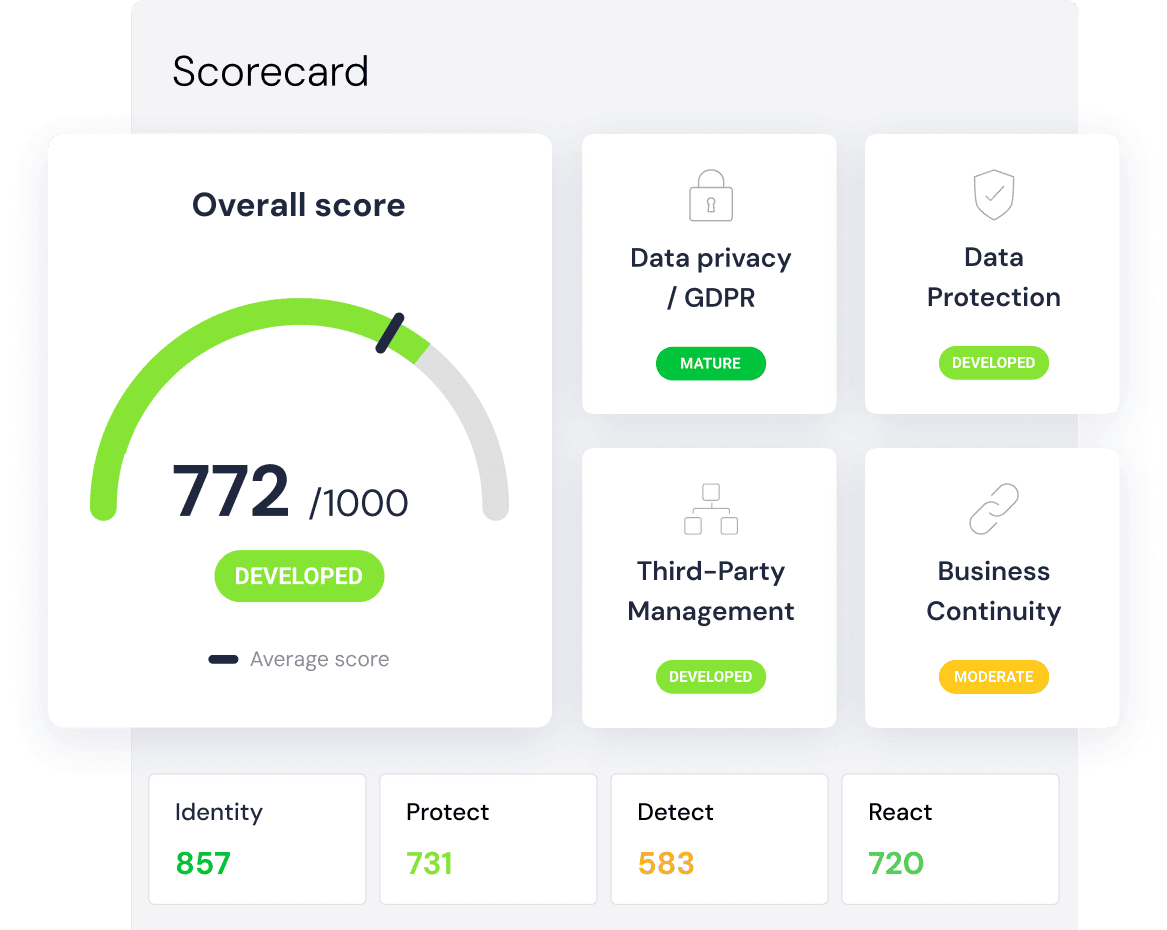

Une fiche d'évaluation détaillée

Nous évaluons le système de management de la sécurité de l'information (SMSI) de votre fournisseur et mesurons sa maturité en utilisant une méthodologie basée sur des framework mondialement reconnus tels que l’ISO 27001, le NIST et le RGPD.

Dans le cadre de notre évaluation des risques d'un tiers, nos experts analysent les réponses au questionnaire ainsi que les preuves fournies par votre fournisseur. Ils élaborent ensuite une fiche d'évaluation détaillée, vous offrant une vision claire de sa maturité et des contrôles en place. Les fournisseurs ont également accès à leur fiche d’évaluation et peuvent la partager avec leurs autres clients et partenaires, au plus grand bénéfice de tous.

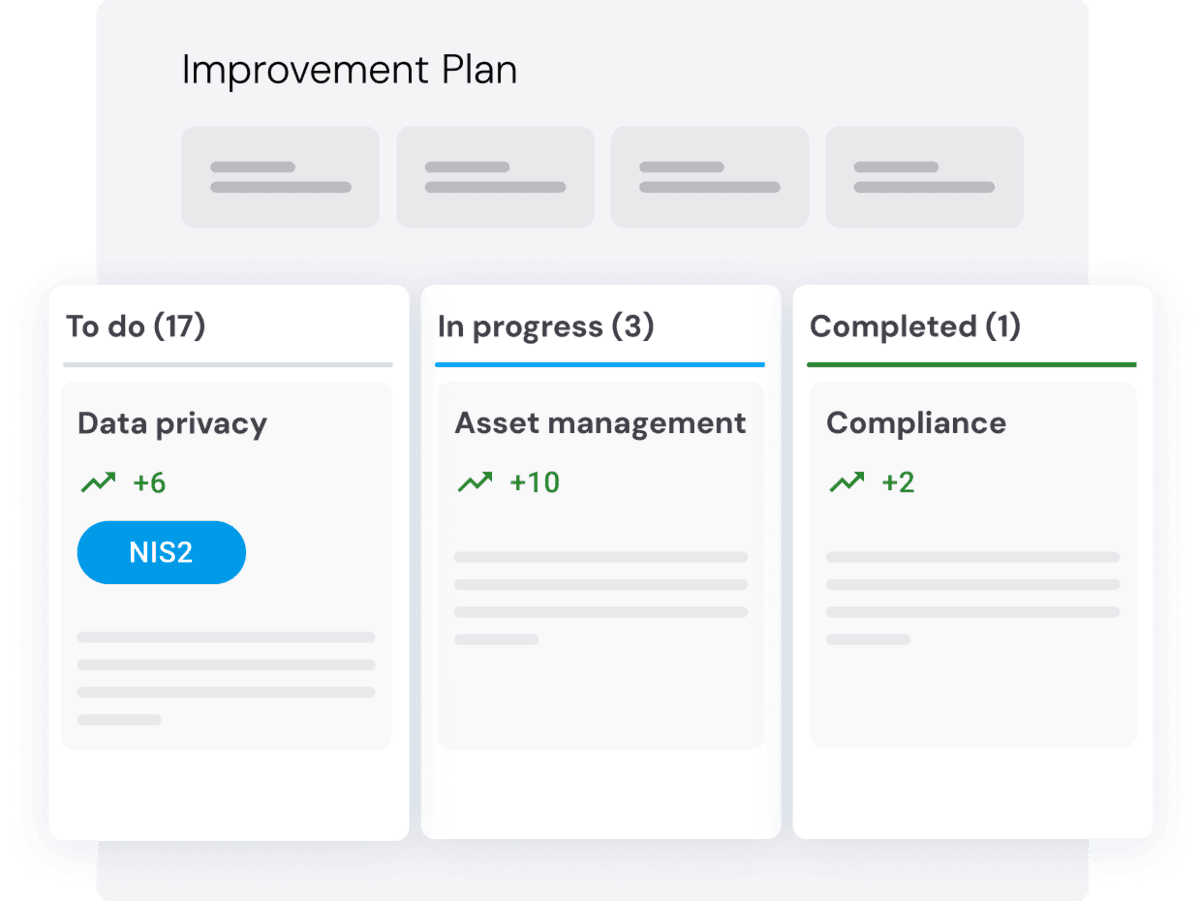

Un plan d'amélioration collaboratif

Après l’évaluation, place à l’action ! Nous mettons à votre disposition un plan d'amélioration collaboratif et exploitable, adapté au profil de votre fournisseur et aux besoins de votre entreprise. Avec CyberVadis, vous pouvez prioriser les actions urgentes, collaborer avec les fournisseurs et suivre les progrès en temps réel, tout cela sur une seule et même plateforme. La gestion proactive des risques liés aux tiers permet de renforcer la résilience de votre supply chain, d’assurer votre conformité et de garantir une cybersécurité globale en s'attaquant aux risques cyber dans l'ensemble de votre écosystème de fournisseurs.

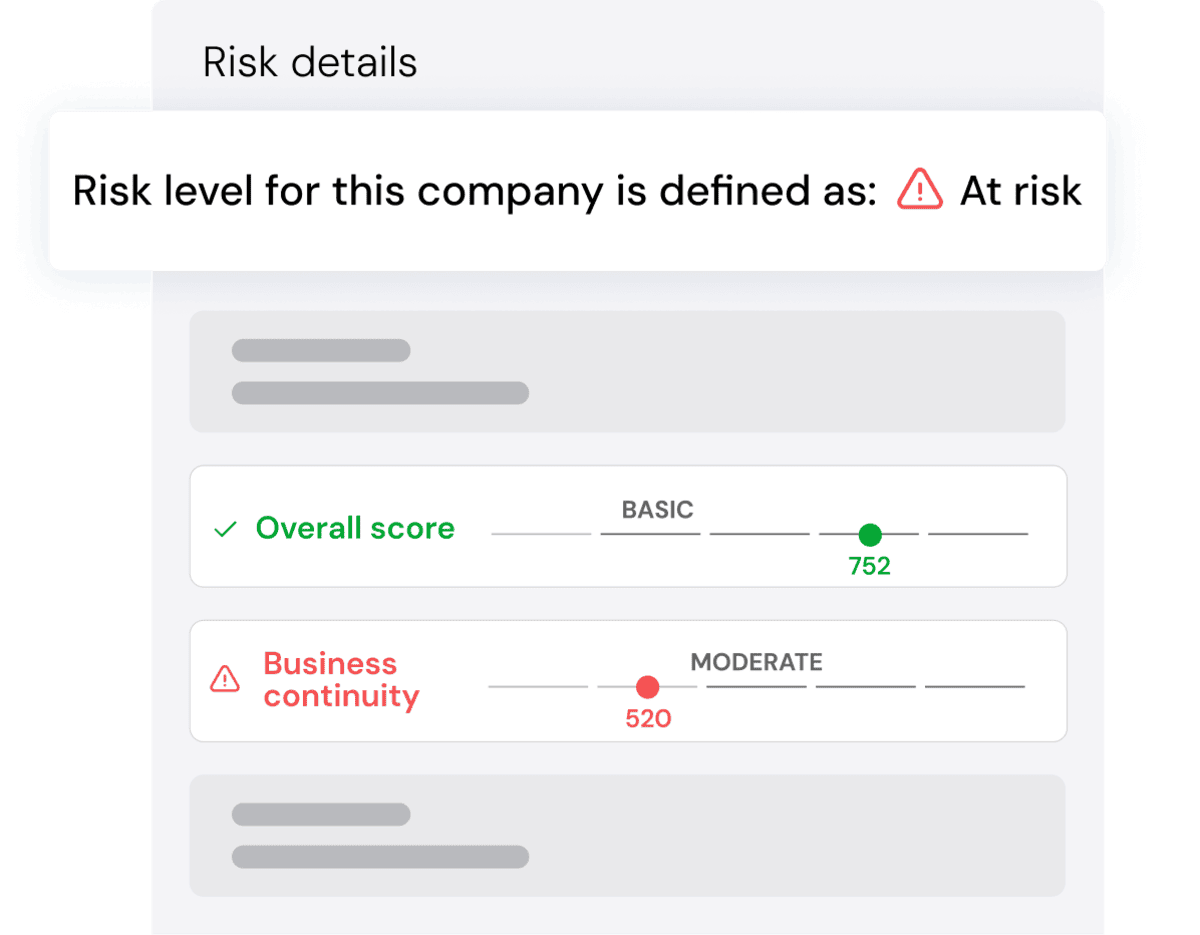

Un niveau de risque spécifique à votre organisation

Transformez les résultats d’évaluation de la maturité de chaque fournisseur en un niveau de risque adapté à votre entreprise, en fonction de vos propres seuils de risque et de la nature de votre relation avec votre fournisseur.

En savoir plus sur le plan d'amélioration de CyberVadis

Classez facilement les actions par thème, comme les exigences NIS2, et identifiez celles qui auront le plus d'impact. Les plans d'amélioration sont personnalisés pour répondre à vos besoins spécifiques, vous permettant de collaborer efficacement avec vos fournisseurs et de mettre en œuvre des actions concrètes pour réduire – et pas seulement identifier – les risques. Dans la gestion des risques cyber liés aux tiers, la visibilité des risques est essentielle, mais la véritable sécurité découle de leur atténuation.

- 1

Portefeuilles & Informations sur les risques zero-touch

- 2

Évaluation basée sur la revue de preuves

- 3En savoir plus sur le Plan d'amélioration

Plan d'amélioration

FAQ – Tout savoir sur l’évaluation des risques d'un tiers

Des questions sur les évaluations basées sur la revue de preuves ? Parlons-en.

Vous souhaitez en savoir plus sur les évaluations basées sur la revue de preuves ou comprendre comment fonctionnent les évaluations des risques cyber d'un tiers, pour vous et vos fournisseurs ? Nous sommes là pour vous accompagner et vous montrer comment ces évaluations permettent à votre équipe de réduire les risques et de construire des relations fournisseurs solides et durables.